Outlook-Datendatei (.pst) zeigt keine Nachrichten

Beim Öffnen einer Outlook-Datendatei (.pst), wird man feststellen das die Ordner leer sind, in der Statusleiste steht, Filter angewendet. Dies mit Inhalt des IMAP Postfach. Zum Beispiel beim Versuch die Ordner zu einem neuen Exchange oder Office 365 Postfach zu verschieben.

Beim Bearbeiten von IMAP-Ordnern und dem Kopieren/Verschieben, oder nach dem Importieren von Nachrichten aus einem vorhandenen IMAP-Konto. Aus einer geöffneten Outlook PST-Datendatei werden keine Elemente angezeigt. Diese Anleitung zeigt wie das Problem in Outlook 2019, 2016 oder 2013 zu beheben ist.

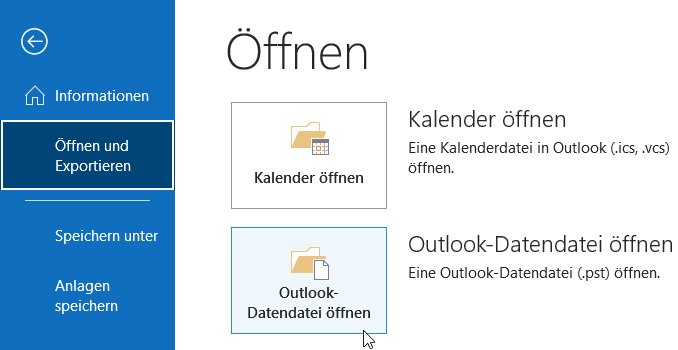

Outlook PST-Datei öffnen über Datei – Öffnen und Exportieren – Outlook-Datendatei öffnen.

Ordner der geöffneten Outlook-Datendatei (PST-Datei).

Outlook Datendatei zeigt nach dem Import keine Nachrichten

Öffnet man die WebApp (WebMail) sind die Ordner mit Inhalt zu sehen. Derselbe Inhalt ist jedoch in den Outlook Ordner nicht zu finden. Man wird möglicherweise weiter bemerken, dass beim Anwählen eines Ordners, in der Outlook Statusleiste Filter angewendet steht. Normalerweise ist dort die Anzahl Elemente zu sehen. Der Ordnerinhalt mit den Elementen wird ausgeblendet.

Erscheint in der Outlook Statusleiste Filter angewendet nicht, muss die Outlook Statusleiste für den Ordner angepasst werden. Mit Rechtsklick in der Statusleiste und Filtern aktivieren.

Lösung: Filter entfernen um versteckte Nachrichten in Datendatei anzuzeigen

IMAP-Status Suchkriterien aus Filter löschen mit folgendem vorgehen. Mit klickt in der Statusleiste auf Filter angewendet, wird das Fenster Filtern geöffnet.

Outlook Ordner Filter Entfernen aus Statusleiste

Zum Abschnitt Erweitert gehen und die Schaltfläche Entfernen klicken. Der Eintrag IMAP-Status entfernen. Danach nach unten auf Alles löschen und OK klicken.

Die Outlook Ordner der PST-Datendatei erscheinen nun mit Inhalt. Die Statusleiste zeigt den Filter nicht mehr.

Outlook IMAP Ordner Filter in Statusleiste Ein- und Ausblenden

Das hinzufügen eines IMAP-Kontos zu Outlook, ermöglicht das auswählen der Ordner aus dem Konto die in der Ordnerliste angezeigt werden sollen. Die Outlook Ordner die angezeigt werden und mit „abonnierte“ bezeichnet sind, werden regelmäßig mit dem e-Mail-Server synchronisiert. Wenn man einen großen Ordner in das Konto hinzufügt, der selten verwendet wird, kann man diesen Ordner kündigen. Mit Aufheben des Abonnements eines Ordners in der Ordnerliste von Outlook, wird man möglicherweise die Leistung verbessern beim Synchronisieren des Kontos.