Ping als IP-Scanner ermöglicht Netzwerk Admins das Auffinden von Geräten und deren IP-Adressen die in einem Netzwerksegment online sind.

Ping hilft Geräte im Netzwerk zu finden und zu erkennen, auch ist es möglich Ping als einfachen IP-Scanner einzusetzen, etwa für das suchen im Netzwerk. Je nach Zweck und Aufgabe eignen sich auch kostenlose Tools die es in reichlicher Auswahl im Internet zu finden gibt. Ist jedoch kein Tool zur Hand, weil man etwa am Arbeitsplatz eines Benutzers ist. Wo es die Richtlinien untersagen, nicht freigegebene Tools auf dem Computer zu installieren. Dann gibt es die Möglichkeit das Netzwerksegment mit Windows Bordmittel zu scannen.

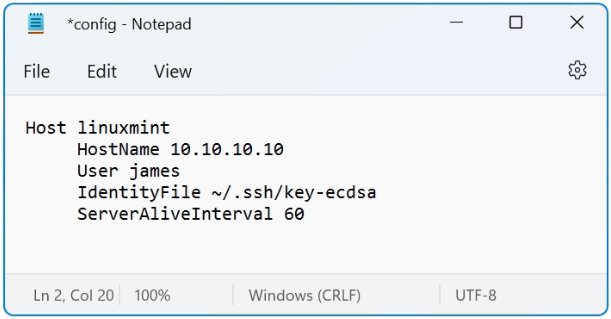

Hier hilft uns die Ausführung von Ping in einem For-Loop. Folgendes Beispiel sendet aus der Eingabeaufforderung in einem Einzeiler einen Ping an alle Adressen eines Subnets, um die Hosts die gerade online sind zu finden.

for /l %i in (1,1,255) do @ping 192.168.20.%i -w 1 -n 1 | find /i "ttl="Die For-Schleife mit Schrittzähler 1 beginnend bei 1 und endet bei 255, hierdurch Ping für ein Class C Netz mit 255 hosts (CIDR /24) ausgeführt wird. Class C sind die am häufigsten verwendeten Netzwerksegmente. Wird beispielsweise die Netzmaske 255.255.255.128 (25) verwendet, wird anstelle von 255 die Zahl 128 eingesetzt.

Option -w 1 ist das Zeitlimit von 1 Millisekunden für die Antworten.

Option -n 1 ist die Anzahl der zu sendenden Echoanforderungen.

Option find /i "ttl=" zeigt nur die ICMP-Antworten.

C:\> for /l %i in (1,1,255) do @ping 192.168.20.%i -w 1 -n 1 | find /i "ttl="

Antwort von 192.168.20.1: Bytes=32 Zeit=2ms TTL=255

Antwort von 192.168.20.10: Bytes=32 Zeit=301ms TTL=64

Antwort von 192.168.20.70: Bytes=32 Zeit=295ms TTL=64

Antwort von 192.168.20.80: Bytes=32 Zeit<1ms TTL=128

Antwort von 192.168.20.112: Bytes=32 Zeit=1ms TTL=255Auf diese Weise lassen sich mit Ping als IP-Scanner aktive IP-Adressen im Netzwerk finden. Es soll hier lediglich aufgezeigt werden, dass sich Ping in einem „For loop“ auf einfache Weise anwenden lässt. Bei höheren Anforderungen sind geeignete Tools hier besser geeignet.

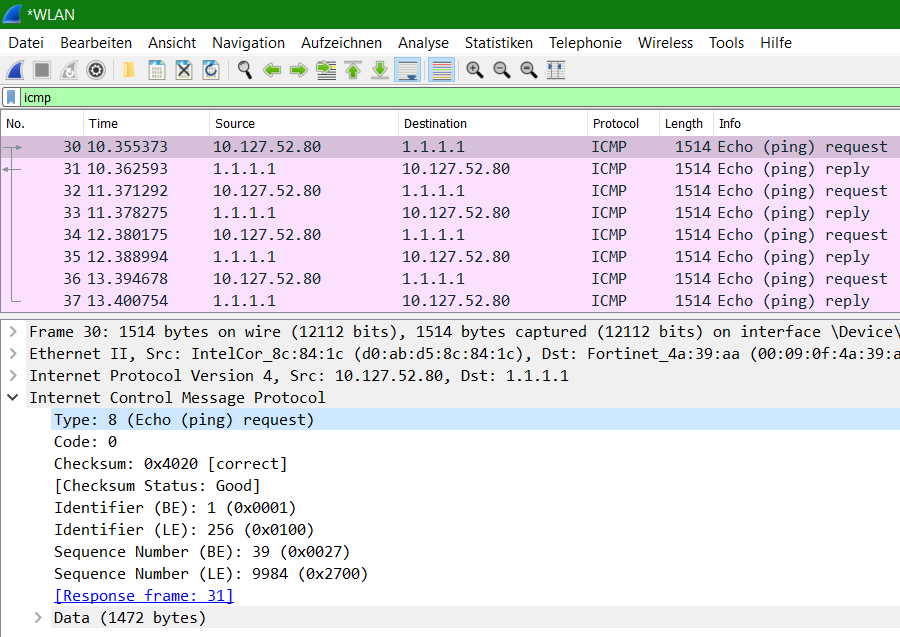

Ping Funktionsweise

Ping sendet ein ICMP(v6)-„Echo-Request“-Paket (ping, ICMP-Pakettyp 8 (0x08), ICMPv6-Pakettyp 128 (0x80)) an die Zieladresse des zu überprüfenden Hosts. Der Empfänger muss, sofern er das Protokoll unterstützt, laut Protokollspezifikation eine Antwort zurücksenden: ICMP „Echo-Reply“ (pong, ICMP-Pakettyp 0 (0x00), ICMPv6-Pakettyp 129 (0x81)). Ist der Zielrechner nicht erreichbar, antwortet der zuständige Router: „Network unreachable“ (Netzwerk nicht erreichbar) oder „Host unreachable“ (Gegenstelle nicht erreichbar).

Aus einer fehlenden Antwort kann nicht geschlossen werden, dass die Gegenstelle nicht erreichbar wäre, da manche Hosts so konfiguriert sind, dass sie ICMP-Pakete ignorieren und verwerfen.

Wird dem Ping-Kommando ein Hostname in FQDN-Schreibweise anstatt einer IP-Adresse übergeben, lässt das Programm diesen durch das Betriebssystem auflösen. Bei fehlerhaften Konfigurationen (hosts-Datei, lmhosts-Datei, WINS, DNS) schlägt diese nach Ablauf einer Wartezeit (Timeout) fehl und resultiert in einer Fehlermeldung. Falls eine IP-Adresse angegeben wurde, tritt in dieser Situation ein ähnliches Problem auf, da zunächst das Scheitern der Rückwärtsauflösung zur Bestimmung des zur IP-Adresse gehörigen FQDN abgewartet werden muss. Je nach Implementation von ping lässt sich das Reverse-Lookup mit einer Option abschalten oder ist standardmäßig deaktiviert.