Speicherort für Outlook Module und Apps

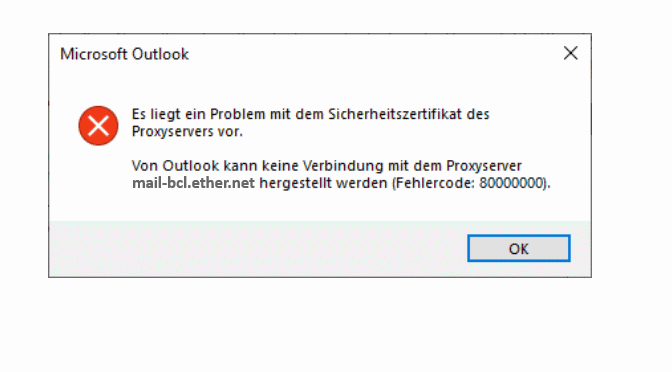

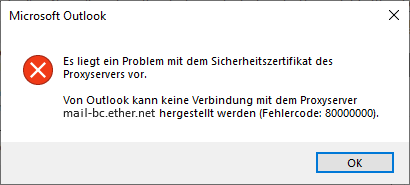

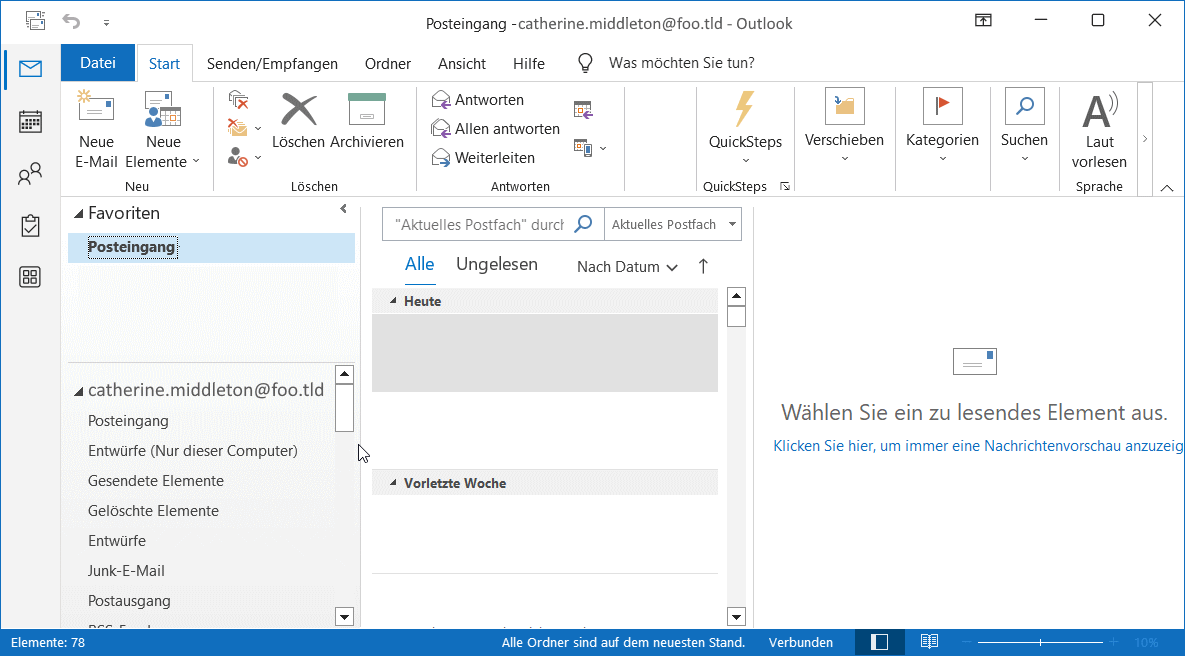

Outlook zeigt sich plötzlich mit einem anderen aussehen im Navigationsbereich, wo die Auswahl für E-Mail, Kalender, Personen und Aufgaben unten angeordnet war, ist diese nun plötzlich rechts in einem schmalen Bereich vorzufinden. Auf Grund der durch Updates durchgeführten Anpassungen, wird auch Outlook aktualisiert, bis anhin hat der Benutzer von solchen Änderungen nichts bemerkt, da sich das Aussehen nie, oder nur minimal geändert hatte. Nun macht Microsoft mit der neusten Aktualisierung Anpassungen am Aussehen, links beim Bereich, Apps in Outlook anzeigen.

Klassische Outlook Navigationsleiste

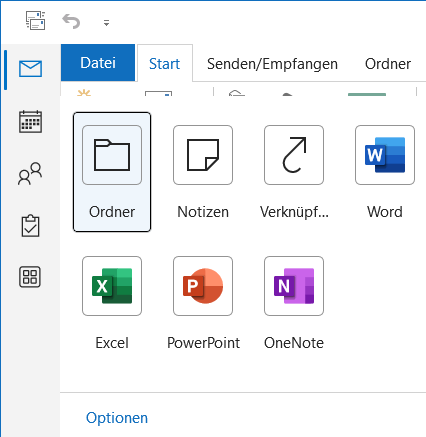

Möchte man wieder die klassische Navigationsleiste herstellen, geht es links im Outlook-Bereich mit Klick auf das untere Symbol ![]() „Weitere Apps“ zu den Optionen. Zur selben Einstellung geht es auch über das Menüband – Datei – Optionen – Erweitert.

„Weitere Apps“ zu den Optionen. Zur selben Einstellung geht es auch über das Menüband – Datei – Optionen – Erweitert.

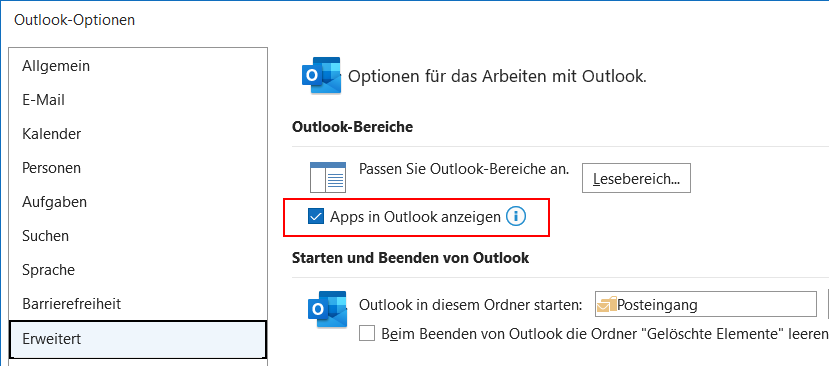

Hier unter Outlook-Bereiche bei, Passen Sie Outlook-Bereiche an, bei der Checkbox den Haken entfernen.

Nach einem Outlook Neustart sieht Outlook wieder wie zuvor aus.

Geschichte von Outloook

Mit Microsoft Exchange Server 5.5 wurde Exchange Client, Schedule+ 7.5 und Windows Messaging abgelöst und durch Outlook 8 ersetzt. Diese Version wurde auf verschiedenen Plattformen vertrieben. Mit dem Exchange Server gebündelt erschien Outlook sowohl für Windows 3.1x als auch für die 32-Bit-Windows-Betriebssysteme. Hienzu kamen Outlook for MS-DOS und Outlook für Macintosh.

Outlook für MS-DOS, Mac OS und 16-Bit-Windows-Systeme unterstützten nur das Exchange-Protokoll, die 32-Bit-Windows auch das POP3/SMTP- und das IMAP-Protokoll. Die 32-Bit-Version lag dem Softwarepaket Office 97 bei und trug dementsprechend den Namen Outlook 97.

Auf Outlook 97 folgten Outlook 98 (Outlook 8.5), Outlook 2000 (Outlook 9), Outlook XP (auch „Outlook 2002“; Outlook 10) und Outlook 2003 (Outlook 11). Um den Jahreswechsel 2006/2007 erschien Office 2007, in dem Outlook 2007 (Outlook 12) enthalten ist. Mitte 2010 kam Office 2010 auf den Markt, das Outlook 2010 (Outlook 14) enthält.