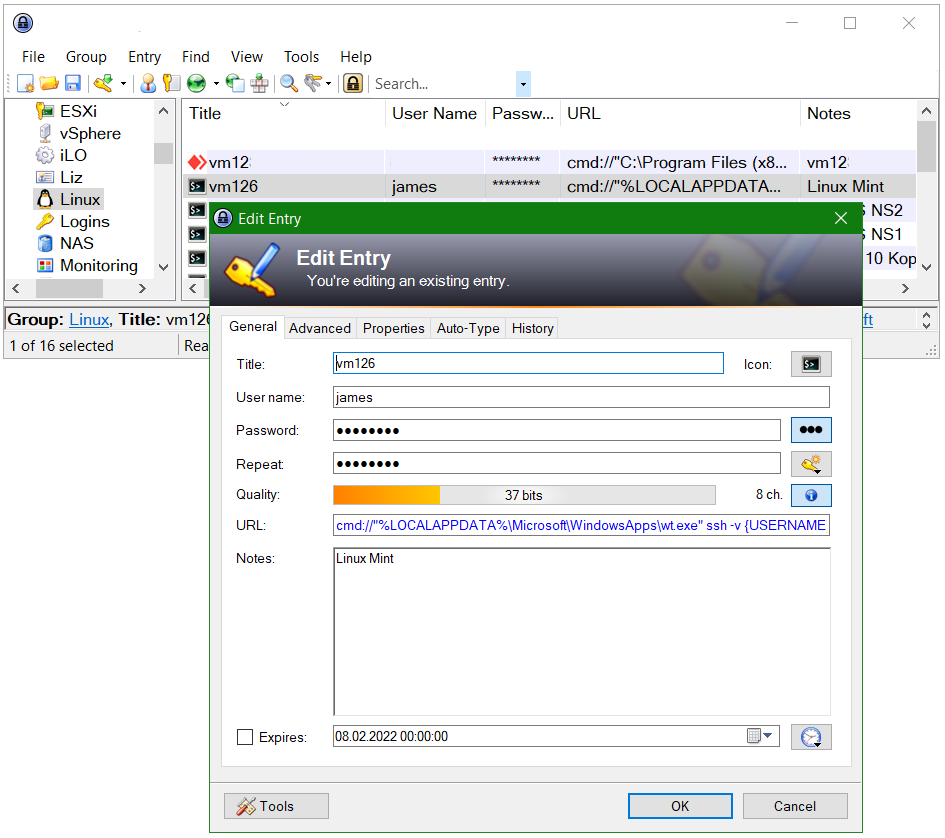

Dieses Tutorial zeigt das starten einer SSH-Terminal Sitzung unter Windows, genutzt wird die Verbindung mit OpenSSH und Windows Terminal. Voraussetzung ist, das OpenSSH Client auf dem Windows Rechner installiert ist. Windows Terminal ist als App im Microsoft Store zu finden. Nach dem herunterladen ist das Windows Terminal als wt.exe unter LOCALAPPDATA zu finden.

Windows Terminal hat sich weiter entwickelt und kann sich mit modernen Terminals anderer Betriebssysteme messen lassen, wie zum Beispiel mit dem GNOME Terminal. Es kann sich auch mit den bekannten Terminal Tools unter Windows sehen lassen, so beispielsweise mit PuTTY und KiTTY.

%LOCALAPPDATA%\Microsoft\WindowsApps\wt.exe

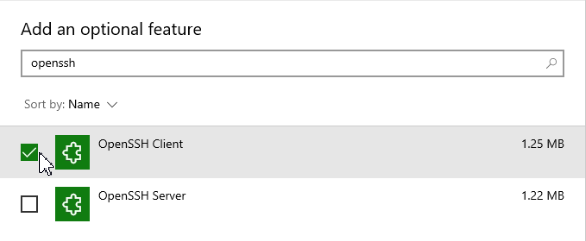

OpenSSH unter Windows installieren, aus Apps & Features – Optionale Features – Feature hinufügen – OpenSSH Client auswählen.

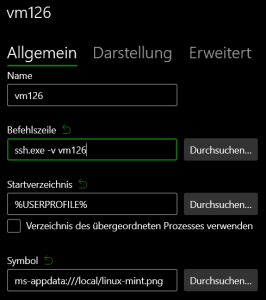

In den Enstellungen mit Ctrl+, kann ein Host hinzugefügt werden.

Der Host Eintrag wird in der Windows Terminal Einstellungen (Ctrl+,) hinzugefügt, mit Neues Profil hinzufügen.

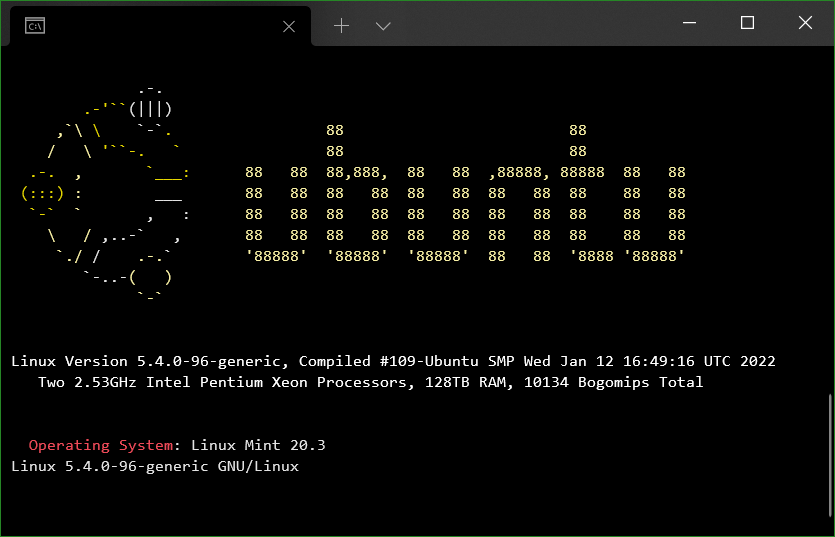

Das Terminal zu dem neu hinzugefügten Host kann gestartet werden.

Tipp! Mit ssh-keygen generierte Schlüssel lassen sich SSH Sitzungen ohne Passwort Eingabe und dazu noch sicherer nutzen.

SSH Sitzung unter Windows, Verbindung mit OpenSSH und Windows Terminal

Dazu legt man unter dem Homepfad %USERPROFILE% den Ordner .ssh an, in diesem Privat und Public Keys abgelegt werden, mit anlegen der Datei config kann der Host konfiguriert werden, mit der zuweisung von Hostname und dem passenden Privat Key.

Host vm126

HostName 10.10.0.11

User james

IdentityFile ~/.ssh/id_rsa

ServerAliveInterval 60Der Public Key (id_rsa.pub) wird auf dem Remote Host unter ~/.ssh/authorized_keys gespeichert.