Durch die Registrierung mit dem REG ADD-Schlüssel werden Visual Basic Script ausführbar.

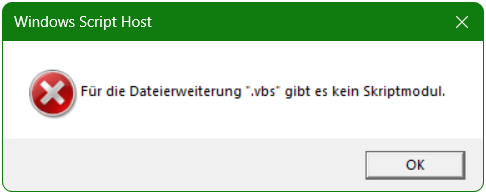

Bei dem Versuch Dateien mit dem Typ .vbs (Visual Basic Script) auszuführen erscheint ein Fehler. Möchte man mit einem Doppelklick die VB-Script Datei ausführen, kommt es statt dessen zum Windows Script Host Fehler.

Für die Dateierweiterung vbs gibt es kein Skriptmodul.

Wenn dieser Fehler Hinweis erscheint, ist der Dateityp .vbs nicht mit dem Windows Script Host verknüpft.

Ursache

Dies ist ein Windows-Problem. Die richtige Zuordnung für den Dateityp .vbs ist nicht richtig eingestellt. Zur Behebung dieser Fehlermeldung gibt es unterschiedliche Empfehlungen. Das Problem ist dadurch verursacht, dass .vbs-Dateien einem anderen Programm als Microsoft Windows Based Script Host (Standardeinstellung) zugeordnet werden.

Lösung

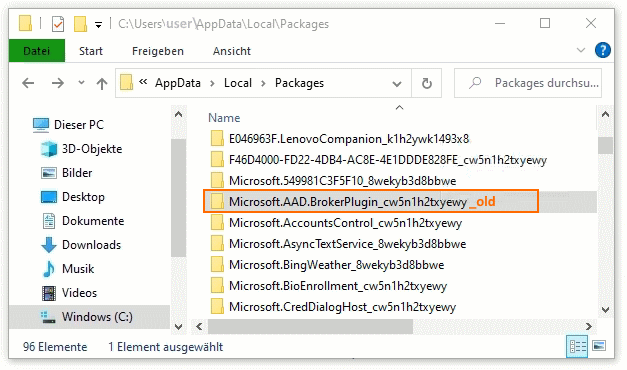

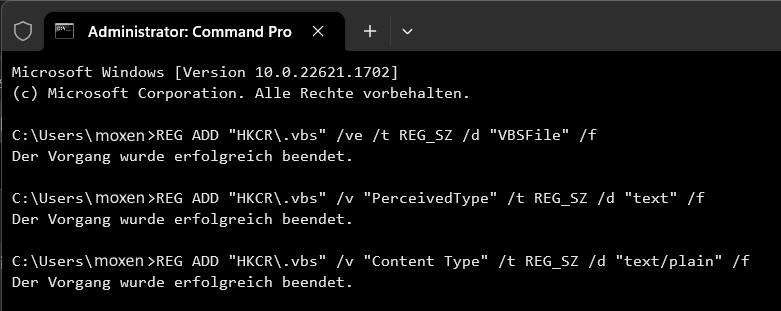

Abhilfe schafft die folgende Registrierung für Visual Basic Script, mit öffnen einer Eingabeaufforderung als Administrator.

REG ADD "HKCR\.vbs" /ve /t REG_SZ /d "VBSFile" /f

REG ADD "HKCR\.vbs" /v "PerceivedType" /t REG_SZ /d "text" /f

REG ADD "HKCR\.vbs" /v "Content Type" /t REG_SZ /d "text/plain" /f

REG ADD "HKCR\.vbs\PersistentHandler" /ve /t REG_SZ /d "{5e941d80-bf96-11cd-b579-08002b30bfeb}" /fDurch einfügen der REG Zeilen wird die Verknüpfung für Visual Basic Script Dateien (.vbs) in der Registry hinzugefügt.

Visual Basic Script Ausführung

Die VBS-Dateien nun in einer Windows 10 und Windows 11 Befehlszeilenumgebung ausführen.

Eine weitere alternative Möglichkeit besteht darin, die .vbs-Skriptdateien mit dem folgenden Befehl erneut zuzuordnen:

assoc .vbs=VBSFileIn dieser besonderen Situation verfügte der Benutzer bereits über .vbs-Skriptdateien, die bereits mit Microsoft Windows Based Script Host verknüpft waren.

VBScript (Microsoft Visual Basic Scripting Edition) ist eine von Microsoft entwickelte Active-Scripting-Sprache, die auf Visual Basic basiert. Es ermöglicht Microsoft Windows-Systemadministratoren, leistungsstarke Tools zur Verwaltung von Computern ohne Fehlerbehandlung und mit Unterroutinen und anderen erweiterten Programmierkonstrukten zu generieren. Es kann dem Benutzer die vollständige Kontrolle über viele Aspekte seiner Computerumgebung geben.

Visual Basic Script (VBScript oder VBS) ist eine von Microsoft entwickelte Skriptsprache. Sie ist eng verwandt mit Visual Basic (VB) und Visual Basic for Applications (VBA) und wird üblicherweise interpretiert.

VBS kann auf alle COM-Komponenten mit IDispatch-Schnittstelle zugreifen, die unter Windows verfügbar sind, insbesondere auf die Bibliotheken der Microsoft-Office-Programme, die Datenbanken wie Access und SQL-Server, auf andere Anwendungen und natürlich auf die Bibliotheken des Betriebssystems. Die Verwendung normaler Programmbibliotheken (DLL-Dateien) ist jedoch nicht vorgesehen und nur mit entsprechender COM-Unterstützung möglich.