Microsoft ändert mit dem „Anniversary Update“ von Windows 10 die Anwendungslogik von Gruppenrichtlinien. Künftig entscheidet nicht nur die Version des Betriebssystems (Windows 7/8/10), sondern auch die Edition (Pro, Enterprise).

Bisher konnten Firmen-Admins die professionellen Editionen des Client-Windows (Pro und Enterprise) zentral über Gruppenrichtlinien konfigurieren und so das Verhalten der PCs mit einem Set von Einstellungen vorgeben. Diese Vorgaben galten immer für alle Clients mit derselben Windows-Version. Ausgenommen von dieser Technik waren stets die Home-Edition, bei denen man aber über Registry-Schlüssel lokal meist dieselben Einstellungen vornehmen konnte.

Für welche Editionen von Windows 10 eine Gruppenrichtlinie gilt, muss man im Kleingedruckten nachlesen.

Das „Anniversary Update“ von Windows 10 bietet keinen Schalter mehr an, der Cortana abschaltet, und zwar auch nicht, wenn ein lokales Benutzerkonto zum Einsatz kommt. Diese Tatsache als solche muss noch kein Problem sein, solange sie sich problemlos konfigurieren lässt. Kritisch wird es aber, wenn sich die Suchfunktion nicht mehr auf eine rein lokale, auf den PC begrenzte Suche einschränken lässt, sondern jeden eingegebenen Begriff munter an Microsoft Suchmaschine Bing funkt.

Dieser Schalter verschwindet mit dem Anniversary Update, wer in Zukunft nicht seine lokalen Suchbegriffe offenbaren will, braucht einen Registry-Patch.

Die Web-Suche lässt sich mit einem Eingriff in die Registry trotzdem abschalten. Dafür muss ein DWORD-Wert mit dem Namen „AllowCortana“ und dem Wert „0“ in den Schlüssel HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Windows Search eingetragen werden. Damit wird Cortana für alle Benutzer ausgeschaltet, und mit ihr die Web-Suche.

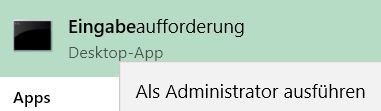

Mit drücken der Windows Taste und der Eingabe von cmd dann darüber ein rechts-klick und als Administrator die Eingabeaufforderung ausführen

.

.

Mit Copy & Paste die Registry-Schlüssel einfügen.

C:> REG ADD "HKLM\SOFTWARE\Policies\Microsoft\Windows\Windows Search" /v AllowCortana /t REG_DWORD /d "0" /f REG ADD "HKLM\SOFTWARE\Policies\Microsoft\Windows\Windows Search" /v AllowSearchToUseLocation /t REG_DWORD /d "0" /f REG ADD "HKLM\SOFTWARE\Policies\Microsoft\Windows\Windows Search" /v DisableWebSearch /t REG_DWORD /d "1" /f

Die Zeilen in der als Administrator geöffneten Eingabeaufforderung ausführen.